卡巴斯基全区研究与分析团队(GReAT)的研究人员检测并分析了 JanelaRAT的一个新版本,该版本伪装成合法的像素艺术应用程序。与之前的入侵和攻击活动一致,分发JanelaRAT的威胁行为者的主要目标是拉丁美洲的银行用户,特别关注巴西和墨西哥金融机构的用户。通过新版本的恶意软件,攻击者诱骗用户与真实网上银行界面上方的定制叠加屏幕进行交互,从而发起网银会话劫持。根据我们的遥测数据,2025年,巴西发生了14,739起与JanelaRAT相关的攻击,墨西哥则发生了11,695起。

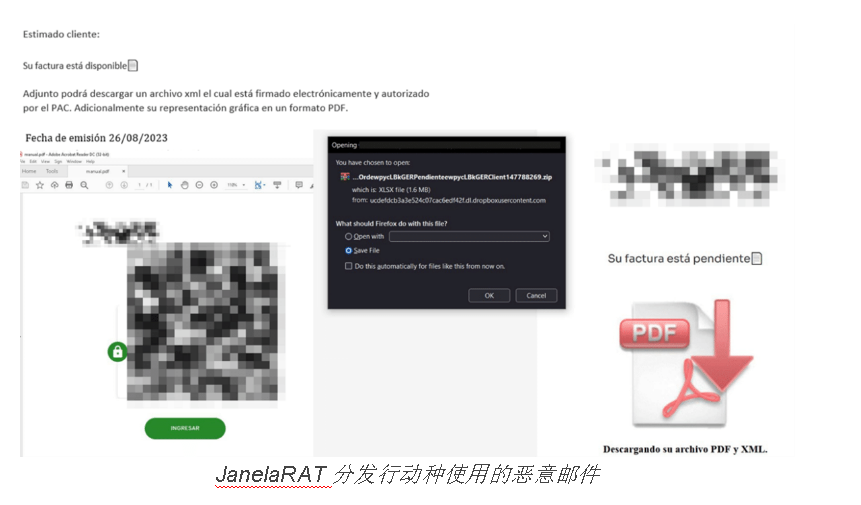

JanelaRAT是一种远程访问木马,它是2014年旧版 BX RAT 经过深度修改的变种,主要针对拉丁美洲的用户,尤其是银行业、金融科技和加密货币领域的用户。该恶意软件采用多阶段感染链,首先通过钓鱼邮件发送包含恶意 VBS 脚本的压缩包,随后诱使用户打开这些压缩包。

JanelaRAT 通过 DLL 侧加载技术进行部署。该恶意软件会监控受害者的活动,拦截敏感的银行交互操作,并建立一个交互式通道向攻击者报告相关变化。此外,该恶意软件还会追踪用户的活动状态与日常规律,以适时发起远程操作。

诱饵覆盖系统

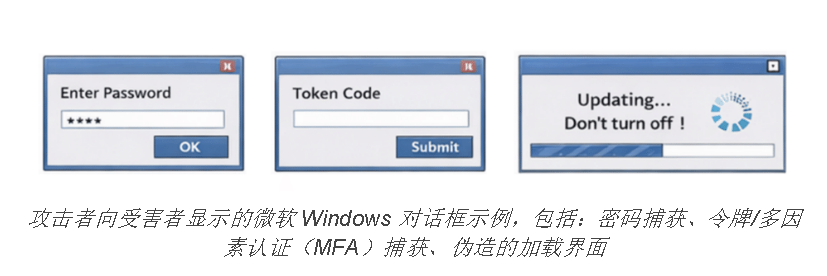

新版本的JanelaRAT采用了一种特殊的交互策略,旨在窃取银行凭证并绕过多因素认证。当检测到目标银行窗口时,该恶意软件会显示一个全屏覆盖窗口,其中包含攻击者发送的图像,该图像模仿合法的银行或系统界面。然后,恶意软件通过显示由攻击者控制的对话框来阻止受害者的交互。这些对话框中的动作对应具体的操作,例如密码捕获、令牌/多因素认证信息捕获、伪造加载界面、伪造的 Windows 更新全屏模态框等。该恶意软件还会调整覆盖窗口的大小、扫描多个屏幕,并加载欺骗性元素,以分散用户注意力或临时隐藏合法的应用程序窗口。

“JanelaRAT 仍是一个活跃且不断演变的威胁,尽管其不断进行修改,但入侵行为仍表现出一致的特征。我们长期追踪JanelaRAT感染的演变,观察到该恶意软件及其感染链均存在多种变体,包括针对特定国家的针对性变种。新变种体现了攻击者能力的显著提升,融合了多重通信渠道、全面的受害者监控、交互式覆盖层、输入注入以及强大的远程控制功能。该恶意软件被设计成最大限度地降低可见性,并在检测到反欺诈软件时调整其行为,”卡巴斯基全球研究与分析团队(GReAT)安全研究员Maria Isabel Manjarrez评论说。

更多有关CrystalX RAT详情以及其感染迹象,请查看Securelist上的报告全文。

为了确保安全,卡巴斯基建议用户采取以下措施:

·打开或下载通过即时通讯软件或电子邮件收到的文件时请务必谨慎,因为这些文件可能包含恶意软件。

·在所有计算机和移动设备上使用强大的安全解决方案,例如卡巴斯基优选版。它会向您发出警告并防止任何感染。

·在 Windows 设置中启用“显示文件扩展名”选项。这将使您更容易识别潜在的恶意文件。由于木马属于程序类文件,您应警惕并远离“exe”、“vbs”和“scr”等文件扩展名。网络犯罪分子可能会利用多种扩展名,将恶意文件伪装成视频、照片或文档。

· 注意电子邮件发送的通知。网络犯罪分子经常分发伪造的电子邮件,冒充来自在线商店或银行的邮件通知,诱使用户点击恶意链接并分发恶意软件。

关于全球研究与分析团队

全球研究与分析团队(GReAT)成立于 2008 年,是卡巴斯基的核心部门,负责揭露 APT、网络间谍活动、重大恶意软件、勒索软件和全球地下网络犯罪趋势。目前,GReAT 由 40 多名专家组成,他们在欧洲、俄罗斯、美洲、亚洲和中东等全球范围内工作。这些才华横溢的安全专业人员为公司的反恶意软件研究和创新发挥着领导作用,他们以无与伦比的专业知识、热情和好奇心致力于发现和分析网络威胁。

关于卡巴斯基

卡巴斯基是一家成立于1997年的全球网络安全和数字隐私公司。迄今为止,卡巴斯基已保护超过十亿台设备免受新兴网络威胁和针对性攻击。卡巴斯基不断将深度威胁情报和安全技术转化成创新的安全解决方案和服务,为全球的个人用户、企业、关键基础设施和政府提供安全保护。该公司全面的安全产品组合包括领先的个人设备数字生活保护、面向企业的专业安全产品和服务,以及用于对抗复杂且不断演变的数字威胁的网络免疫解决方案。我们为数百万个人用户及近20万企业客户守护他们最珍视的数字资产。要了解更多详情,请访问www.kaspersky.com。

加载中,请稍侯......

加载中,请稍侯......